Es ist zum Verzweifeln: Von rund 400 meiner Kontakte verschlüsseln lediglich knapp 20 Leute aktiv ihre Mails. Die restlichen 380 scheinen sich weiterhin in digitaler Sorglosigkeit zu wiegen. Großflächige Aufklärung und zahllose Appelle scheinen wenig genutzt zu haben. Denn dass ganz besonders der eigentlich nur für Eingeweihte gedachte Mailverkehr problemlos abgehört werden kann, sollte selbst der letzte Digitaltrottel inzwischen wissen. Das alles auf dem Hintergrund von mittlerweile über 30 Jahren Verfügbarkeit von Kryptografie für jedermann; den Startpunkt markierte die Veröffentlichung von PGP („Pretty Good Privacy“) im Jahr 1991 durch Phil Zimmermann.

Gedacht hatte der gute Phil die PGP-Methode damals vor allem für BBS und das Usenet – von WWW und E-Mail war ja damals noch nicht die Rede. Dass PGP den US-amerikanischen Nachrichtendiensten ganz und gar nicht gefiel, ist nicht Inhalt einer Verschwörungstheorie, sondern belegte Historie. Die Vorstellung, John Digitaldoe könne einfach so egal was auf digitalem Wege mit Wemauchimmer austauschen, muss den Vorgänger der heutigen NSA-Akteure den Sorgenschweiss auf die Stirn getrieben haben. Also setzen (unter anderem…) FBI und CIA alles daran, PGP zu knacken.

Trivia am Rande: Weil die Regierung der USA jeglichen Export von sicherheitsrelevanter Software verboten hatte, veröffentlichte Phil den Quellcode 1995 in einem Buch. Dutzende Freiwillige tippten dann diesen Code händisch ab, sodass eine identische Version außerhalb der USA kompiliert werden konnte.

Bis Ende der Siebzigerjahre war die asymmetrische Verschlüsselung unbekannt. Die symmetrische Form der Kryptografie wird dagegen schon seit dem Altertum – vor allem militärisch – angewendet. Mit Hilfe eines Schlüssels wird aus einem Klartext ein Geheimtext. Um eine Nachricht zu verschlüsseln, müssen Absender und Empfänger über denselben Schlüssel verfügen. Bei einfachen Methoden wie der Cäsar-Verschlüsselung besteht der Schlüssel aus einer Regel: Jeder Buchstabe wird durch den jeweils um drei Stellen (das C ist bekanntlich die Nr. 3) im Alphabet versetzten ersetzt. Komplexe Kryptografie nutzt für beide Seiten der Kommunikation Codebücher – zum Beispiel um ganze Sätze („Nachschub trifft um 0300 ein“) durch Zeichenfolgen („0300nda“) zu ersetzen. Eine der kompliziertesten und sichersten Methode wurde in Nazideutschland entwickelt und benötigte zum Chiffrieren und Dechiffrieren die berühmte Enigma-Maschine.

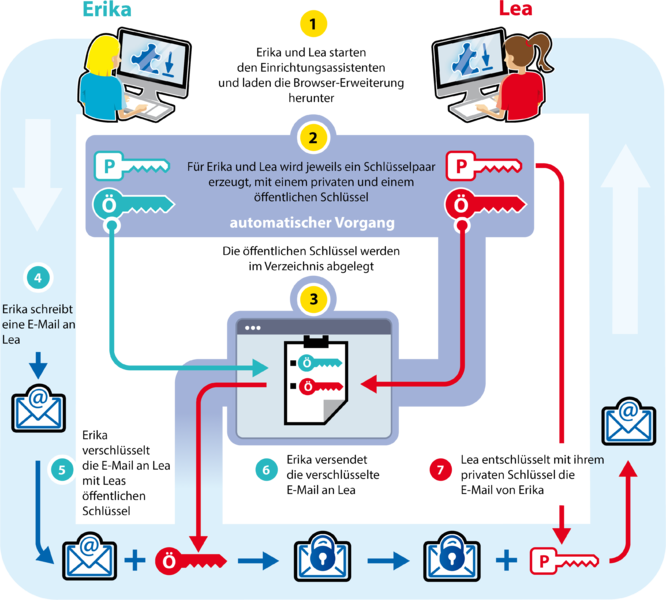

Die revolutionäre Idee der asymmetrischen Kryptographie besteht darin, für jede Verschlüsselung ZWEI Schlüssel zu verwenden: einen privaten („private key“) und einen öffentlichen „public key“). Jeder kann seine Daten mit einem Public Key so verschlüsseln, dass nur jemand, dem der zugehörige Private Key zur Verfügung steht, sie entschlüsseln kann. Der Absender übergibt dem Empfänger den öffentlichen Schlüssel entweder mit der Mail selbst oder verweist auf einen öffentlichen Key-Server, wo dieser Public Key zu finden ist. Der Empfänger muss über einen eigenen Private Key verfügen, um die empfangene Nachricht entschlüsseln zu können. So weit die Theorie…

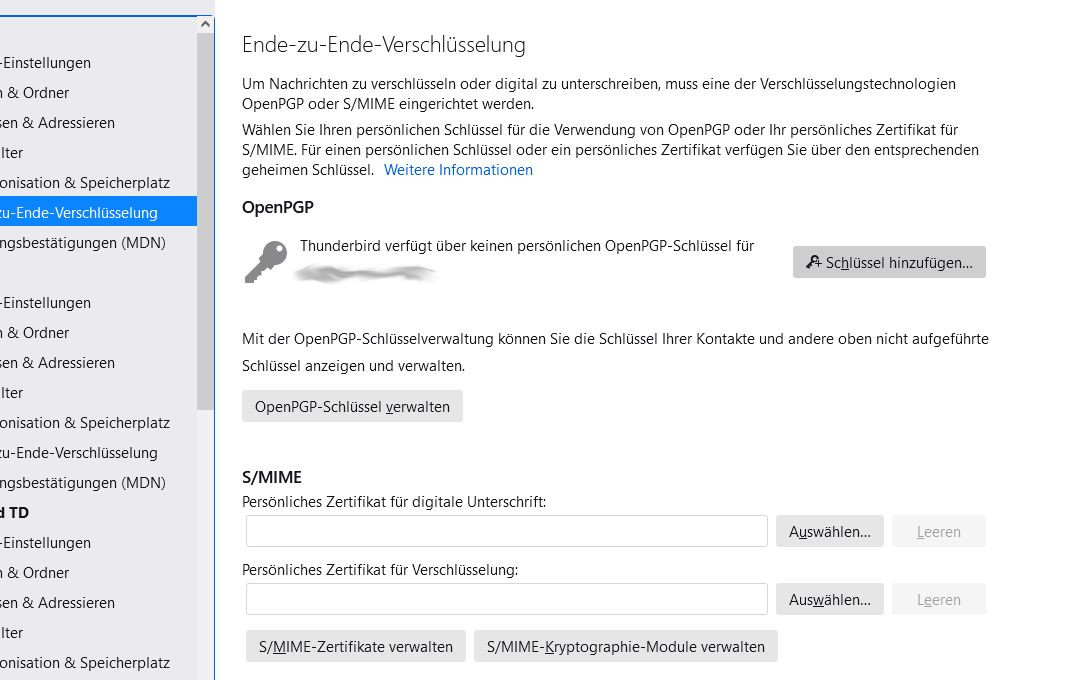

Auch wenn es heutzutage eine ganze Reihe anderer und inzwischen bewährter Methoden zur Ende-to-Ende-Verschlüsselung von Mails gibt, lebt PGP in verschiedenen Lebensformen weiter. So bildet PGP 5 die Grundlage für das standardisierte OpenPGP-Format für asymmetrisch verschlüsselte Daten jeder Art sowie der zugehörigen Schlüssel (Zertifikate). Wer nun ganz konkret seine Mails verschlüsseln will, braucht eine zum eigenen Mailprogramm passende Implementierung. Und da haben wir dann schon den Haken: Noch lange nicht alle Mailprogramme ermöglichen den PGP-Einsatz.

Nehmen wir Microsoft Outlook. Bis vor nicht einmal fünf Jahren war es Essig mit der Mailverschlüsselung bei dieser Office-Anwendung. Inzwischen können User entweder den Standard S/MIME verwenden – hier eine Anleitung dazu – oder die eigene Form „Microsoft 365 Nachrichtenverschlüsselung“ verwenden. Auch Google Mail setzt auf S/MIME. Apple hält es wie Microsoft und bietet eine proprietäre Lösung und S/MIME an. T-Online nennt PGP umständlich und hat eine Lösung namens „Mailvelope“.

Die immer noch sehr stark genutzte Mail-Software Web.de dagegen verfügt über eine PGP-Implementation; dasselbe gilt für den beliebten Mail-Dienst von GMX. Das Mozilla-Mailprogramm Thunderbird hat seit einiger Zeit ebenfalls PGP – in Form von OpenPGP.

Das bedeutet im Klartext, dass jeder digitalwache Anwender seine Mails verschlüsseln kann, unabhängig von der verwendeten Mail-Software. Sicher sind ganz sicher alle Lösungen, die auf PGP (meist in Form von OpenPGP) und S/MIME setzen, bei den proprietären Verfahren ist zumindest ein Rest Skepsis angebracht, weil die Schlüsselerzeugung und -vergabe dabei über die Server der jeweiligen Company laufen. Allerdings ist allzuviel Paranoia auch nicht angebracht. Zwar hat der Prism-Skandal aufgezeigt, dass die Geheimdienste der diversen Staaten den Mailverkehr gern mal großflächig abhören, das betraf und betrifft aber nur Daten, die für nachrichtendienstliche Zwecke brauchbar sind. Wenn Luise ihre Busenfreundin Else per Mail zum Kaffeekränzchen einlädt, wird wohl kaum der BND mithören.

Anders sieht das ganz grundsätzlich bei Mails mit geschäftlichem Inhalt aus, denn auch im Bereich der Industriespionage gehört das Mitlesen von elektronischen Nachrichten zum üblichen Procedere. Unternehmer, die relevante Finanz- und Firmeninformationen unverschlüsselt in der Welt herumschicken, gehen nicht nur dieses Risiko ein, sondern machen es auch Digitalkriminellen leicht sie auszuspionieren. Das gilt natürlich auch für Selbstständige und Freiberufler. Mindestens in der Business-Welt muss also von digitaler Sorglosigkeit abgeraten werden – den eigenen Mailverkehr zu verschlüsseln ist so eine unverzichtbare Sicherheitsmaßnahme. Zumal das Bundesdatenschutzgesetz (BDSG) die Verschlüsselung von Mails, die personenbezogenen Daten enthalten, gesetzlich vorschreibt. Seit dem 25. Mai 2018 Außerdem hat die Datenschutz-Grundverordnung (DSGVO) vom Mai 2018 die Vorschriften für den Mailverkehr von Unternehmen deutlich verschärft: Laut DSGVO müssen alle geschäftlichen Mails verschlüsselt werden.