Es soll ja Zeiten gegeben haben, da war der einzige Weg, den eigenen Computer mit Anwendungen zu versehen, das Abtippen von Listings. Man sagte auch nicht „Anwendung“, sondern „Programm“. Altgediente Commodore-64-Helden erinnern sich sicher noch gern an die Datasette, ein rundliches Kästchen, in das eine Musikkassette passte, ganz ähnlich wie ein Walkman. Und (moderne PC-Benutzer werden staunen) mit dem Ding konnte man Daten auf einer Kassette speichern! Wie, mag jetzt jemand fragen, der damals nicht dabei war, ich dachte, ihr hättet ständig mit diesen, äh, wie hießen die nochmal?

Die Ära der Listings und der Datasette

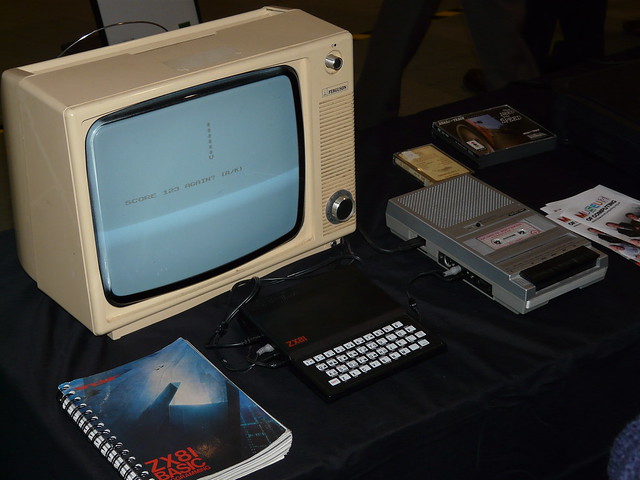

Oh ja, Disketten gab es theoretisch schon, nicht aber für uns Homecomputerfreaks – die kamen erst später. Jedenfalls gab es für den C64 die Datasette und für die meisten anderen persönlichen Computer vergleichbare Devices. An den Billigcomputer ZX81 vom umtriebigen Sir Clive Sinclair konnte man sogar einen stinknormalen Kassettenrekorder als Speicherapparat anschließen. Weil es aber einen Angebotsmarkt für, ähem, professionelle Software so um das Jahr 1980 kaum gab, und die Programme, die man für Geld kaufen konnte, schweineteuer waren, machten sich Hunderttausende Hobbycomputeristen fortwährend die Mühe, die bereits erwähnten Listings abzutippen.

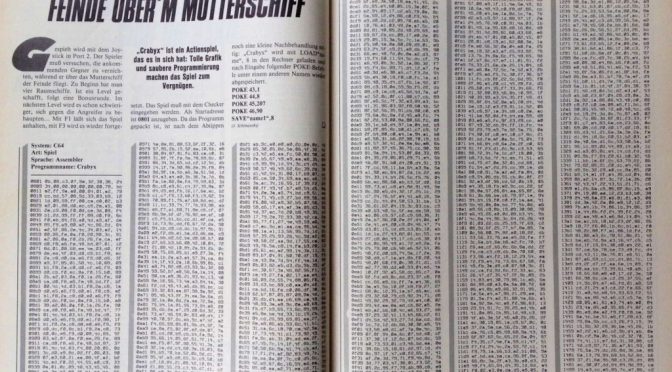

Die stammten in aller Regel von mehr oder weniger begabten Amateurprogrammierern, die diese – Stolz auf ihre Arbeit – den wenigen Computerzeitschriften jener Jahre gern und kostenlos zur Verfügung stellten. Da die verbreiteten Maschinen von Hause aus durchweg Basic verstanden, handelte es sich in 90 Prozent der Fälle um in dieser feinen Sprache verfasste Programme, die man in den Gazetten seitenweise vorfand. Allerdings hatte die Sache einen Haken: Ein einziger Vertipper führte dazu, dass die Angelegenheit nicht funktionierte. Das stellte man beim ersten Probelauf fest, und wenn man sich halbwegs auskannte, fand man den Fehler rasch – wenn nicht, dann nicht.

Das Raubkopieren wird erfunden

Schwer vorstellbar, wie viel Kreativität, Hirnschmalz und Tipparbeit die Redaktionen investierten, um den armen Abtippern die Mühen zu erleichtern. Über Jahre arbeiteten sie an Verbesserungen und an Methoden, die Tippfehler zu minimieren. Schließlich wurden Prüfsummen abgedruckt, die sich aus dem Inhalt von Programmzeilen ergaben. Mit passenden Programmen konnte man nun ein abgetipptes Listing duchchecken und herausfinden, ob die Prüfsummen stimmten. Falls nicht, fanden diese Hilfsmittel heraus, wo man sich verhauen hatte. Übrigens: Die esoterischen unter den Computermagazinen druckten natürlich auch Listings in anderen Sprachen ab. Die Palette reichte von Assembler über Pascal bis zu den damals aufpoppenden Exoten.

Hatte man nun ein Listing mit einigen Hundert Zeilen abgetippt und das zugehörige Programm zum Laufen gebracht, konnte man es mit der Datasette (oder dem jeweils markentypischen Pendant) abspeichern. Verrückt! Das bedeutete nämlich, dass man es auch wieder in den Speicher des Rechners holen und wieder und wieder abspielen lassen konnte! In der Ära der Programmkassetten gab es allerdings auch ein langsam wachsendes Angebot an Kaufkassetten, auf denen fertig eingetippte Listings zum Sofortverzehr gespeichert waren. Eine Kassette für den ZX81 mit einem Biorhythmus-Programm kostete um 1982 herum aber auch stolze 20 DM. Das war viel Geld, das man sich gerne sparte – und zwar durch Abtippen von Listings oder durch … Raubkopieren!

Datenträger kopieren? Kein Problem.

Seinerzeit stellte man gern in mühsamer Kleinarbeit Mixtapes für die/den Liebste*n am heimischen Plattenspieler zusammen. Und hörte überhaupt viel Musik vom Kassettendeck oder später dem Walkman. Der Hit waren Kompaktanlagen oder Kassettenradios mit ZWEI Schächten für die Musikträger, den so konnte man nicht nur Mixtapes kopieren, sondern auch illegal auf Band überspielte Langspielplatten. Da aber die Programme auf den Datasette-Kassetten in Form von Tonfolgen gespeichert waren, ließen sich eben auch die so gespeicherten Listings kopieren. Und so begann ein florierender Tausch von kopierten Datenkassetten – sofern es sich um Abgetipptes handelte, war das entweder legal oder am Rande der Legalität, kopierte man Gekauftes, wurde man in aller Regel zum Raubkopierer.

Kleiner historischer Einschub: Das was man damals „Raubkopie“ nannte, begann seine Karriere schon mit der Verbreitung von Tonbandgeräten für Amateure, also etwa um 1960 herum. Man hatte ein Mikrofon zum Aufnehmen, hielt dieses an den Lautsprecher des Radios und nahm so auf, was man sich in Ruhe und beliebig oft anhören wollte. Natürlich konnte man nicht nur Rundfunksendungen aufzeichnen, sondern auch, was an Tonquellen in der Musiktruhe vorhanden war – in aller Regel also vom Plattenspieler. Alle Diskussionen rund um das Thema „Raubkopien“ bezogen sich letztlich darauf, dass ein Individuum die Kopie eines urheberrechtlich geschützten Erzeugnisses anfertigte und nutzte. Dazu später mehr.

Jedenfalls: Der Hunger nach Programmen war gigantisch und wuchs am etwa 1984 rasant. Zumal nun der Persönliche Computer in Gestalt des IBM PC und seiner Klone sowie der Apple-Rechner zum Arbeitsgerät für Profis wurde. Schnell entdeckten diese segensreiche Erfindungen wie die Textverarbeitung und die Tabellenkalkulation. Und so richtig echte und brauchbare Anwendungsprogramme – der Begriff enstand damals – gab’s eben nicht als Listings. Gleichzeitig aber trat das Diskettenlaufwerk seinen Siegeszug an. Nun wurden solche Anwendungen als auf Floppy Disk gespeicherte Programme angeboten. Eine solche Disk bestand aus einer kreisrunden Magnetfolie in einer Papphülle, die man ins Diskettenlaufwerk stopfte, um die Anwendung zu starten und zu nutzen.

Echte Anwendungssoftware war sehr teuer

Programme wie Microsofts Word oder Multiplan, Lotus 1-2-3, aber auch die Compiler für diverse Programmiesprache kosteten aber richtig Geld. Die Veteranen der Computerszene sahen aber überhaupt nicht ein, Hunderte von DM auszugeben. Sie waren oft noch den Prinzipien der frühen Jahre zugeneigt, nach denen Software frei zu sein habe. Die Programmierer dieser Geschmacksrichtung waren vielfach am Gelderwerb mit ihrer Tätigkeit nicht interessiert und stellten ihre Werke deshalb in die Public Domain, was bedeutete, dass jedermann diese kostenlos nutzen konnten. Der Krieg der Freeware gegen die kommerzielle Software eröffnet. Für die Romantiker wurde das illegale Kopieren von durchs Copyright geschützte Programme quasi zu einem Akt des Widerstandes. Es war aber auch überhaupt nicht schwer, Kopien von den Disketten anzufertigen und weiterzugeben.

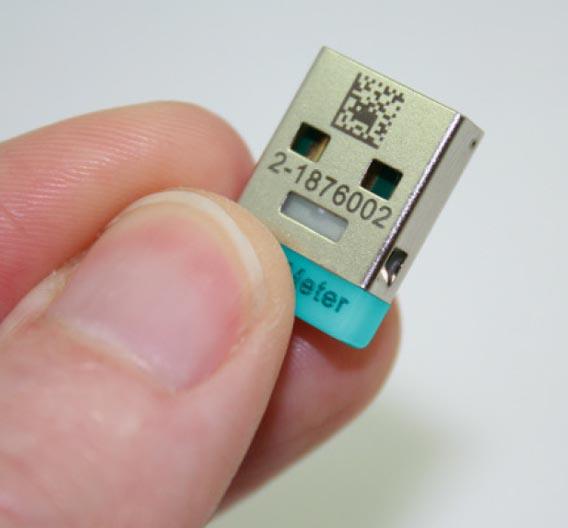

Die Unternehmen aber, die mit ihren Anwendungsprogramm Geld zu verdienen trachteten (zum Beispiel Microsoft) hatten naturgemäß etwas dagegen und nannten dieses Vervielfältigen und Verteilen deshalb Raubkopieren. Die Kopie einer käuflich zu erwerbenden Diskette (bzw. eines Stapels Disketten, denn die großen Anwendungen passten oft nicht auf eine Scheibe) galt als gestohlene Software, und das Ganze wurde rasch kriminalisiert. Weil es aber nahezu unmöglich war, das Raubkopieren allein auf juristischem Weg zu stoppen, tüftelten die Ingenieure verschiedene Maßnahmen dagegen aus – zusammengefasst unter dem Begriff „Kopierschutz„. Wie das so bis heute ist: Ein Hase-und-Igel-Rennen zwischen Raubkopierern und Kopierschützer begann.

Billigsoftware und Shareware betreten den Ring

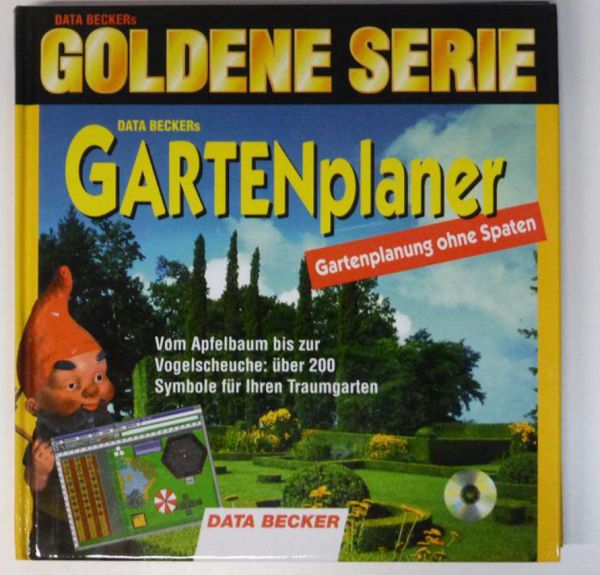

Da betraten nach kurzer Zeit die Billigsoftware und die Shareware den Ring. Während die großen Softwarehäuser auf weiterhin teure Anwendungsprogramme und immer ausgefeiltere Kopierschutzmaßnahmen setzten, gingen Massen an Unternehmen dazu über, Textverarbeitungen, Tabellenkalkulationen, aber auch diverse Spiele und Hobbyanwendungen für ganz kleines Geld anzubieten. Für einen Zehner konnte man so an ein brauchbares Textprogramm für den C64 und die anderen Homecomputer, aber auch für MS-DOS-Maschinen kommen. Um ehrlich zu sein: Auch die Billigprogramme wurden raubkopiert. Während aber rund um MS Word & Co. ein blühender Schwarzmarkt entstand, auf dem Raubkopierer Unsummen erwirtschafteten, blieb die Masse an illegal kopierter Preiswertsoftware überschaubar.

Wer sich aber mit dem ganzen kriminellen Zeug nicht einlassen wollte, der erfreute sich an Public-Domain-Software bzw. Freeware oder eben an Shareware. Dabei handelte es sich um eine Spielart der Software, die bis heute ins Internet-Zeitalter überlebt hat. Gegen eine geringe Gebühr für Datenträger und Versand konnte man nun Anwendungsprogramme auf Diskette erwerben, die ansonsten kostenlos war. Weil dahinter aber der aus heutiger Sicht ultramoderne Gedanke des Teilens stand, war man aufgefordert für die Nutzung einen festen oder nach eigenem Gutdünken festgesetzten Betrag zu zahlen, um die Software dann mit gutem Gewissen zu nutzen. Hundertschaften kleiner und kleinster Firma spielten dabei mit, kassierten von den freiwillig gezahlten Gebühren ihre Anteile und reichten den Rest an die fleißigen Erzeuger weiter. Aber auch viele Programmierer selbst boten ihre Produkte so an, und manche konnten in den Achtzigerjahren von den Eigengewächsen und dem Vertreiben ihrer Shareware ganz gut leben.

Kopierschutz und das Hase-und-Igel-Rennen

Auf der anderen Seite entbrannte ein heftiger Kampf der Softwarehäuser gegen die Raubkopierer. Nicht nur durch das Installieren immer neuer und immer komplexerer Kopierschutzmaßnahmen, sondern auch durch knallhartes juristisches Verfolgen der Leute, die sich nicht ums Copyright scherten. Dazwischen stand der User, der natürlich auch irgendeine Raubkopie im Diskettenkasten hatte, diese aber doch immer mit schlechtem Gewissen nutzte. Wer das Risiko scheute, griff also zu preiswerter Software, zu Freeware oder Shareware und war in den meisten Fällen damit bestens bedient. Selbstverständlich gab es aber auch Jäger und Sammler, die ihren Ehrgeiz darauf verwendeten, möglichst viele Raubkopien möglichst teurer Anwendungsprogramme zu besitzen – auch wenn sie das Gros davon mangels Bedarf nie wirklich einsetzten.

Mit dem aufkommenden Online-Leben verlagerte sich das Verteilen von Raubkopien in die BBSe, in die Diskussionsforen, ins Usenet und später ins World Wide Web. Da musste nichts mehr kopiert werden, da lud man einfach herunter, was ein Raubkopierer hochgeladen hatte. Außerdem schwappte die ganze Raubkopiererei zunächst massiv in den Bereich der urheberrechtlich geschützten Musik und wenig später den der Spielfime hinüber. In den Wildwestjahren des Internets waren die Tore weit offen: Es gab alles zum Runterladen, und niemand hatte wirklich Angst erwischt zu werden.

Und heute? Heute gibt es für jeden denkbaren Zweck ein kostenlos nutzbares Anwendungsprogramm, und Musik und Filme holt man sich am liebsten im Streaming. Das Thema „Raubkopie“ hat sich weitestgehend erledigt, auch wenn böse Hacker im dunklen Netz immer noch die verbreiteten Applikationen zum illegalen Download bereitstellen.

[Bildnachweis – Datasette: Toni Saarikko via Wikimedia unter der Lizenz CC BY-SA 3.0; ZX91: via Flickr unter der Lizenz CC BY 2.0; Kassettendeck: via Fein-Hifi; Kopierschutz-Dongle: © WIBU Systems AG via elektroniknet.de;]

… schön, einmal über ein Bild des Setups meines ersten Computers zu stolpern.

Genauso hat alles für mich 1982 begonnen, mit 33cm-S/W-Fernseher als Monitor und meinem Stereo-Radiorecorder als Speichermedium.

Die exzellente Anleitung – heute undenkbar, gerade für ein extrem günstiges Einsteigergerät – war übrigens m.E. beinahe noch wichtiger (na gut, beinahe… :-) als der Rechner selbst.

Und an lange Abende mit einem Freund, an denen wir uns gegenseitig Hexadezimal-Zahlenwüsten um die Ohren geworfen haben, unterbrochen immer wieder von Lachanfällen ob der skurrile Abendgestaltung, kann ich mich auch noch gut erinnern.

Danke für den Ausflug in lange vergangene Zeiten.